Die Zahl bekannter Schadprogrammvarianten ist laut dem Bundesamt für Sicherheit in der Informationstechnik (BSI) weiter gestiegen und lag im August 2016 bei mehr als 560 Millionen. Gleichzeitig verlieren klassische bisherige Abwehrmaßnahmen zunehmend an Wirksamkeit. Vor allem die Bedrohung durch sogenannte „Ransomware“ (Krypto-/Erpressungstrojaner) hat sich in Deutschland seit Ende 2015 deutlich verschärft. Werden informationstechnische Systeme von Unternehmen lahmgelegt, um „Lösegeld“ zu erpressen, zeigt sich ein klarer Trend hin zur Kriminalität, dem entschieden begegnet werden muss.

Sicherheitslage im Bereich Cloud-Computing

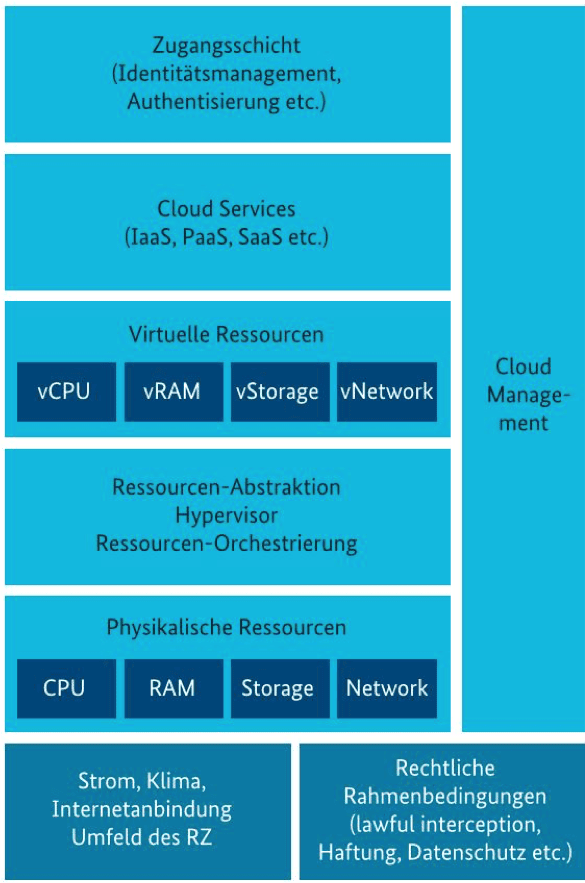

Zur Einschätzung der Sicherheitslage im Bereich Cloud-Computing hat das BSI ein halbes Jahr lang verschiedene öffentliche Quellen wie Informationsportale und Selbstauskünfte von Cloud-Anbietern ausgewertet. Um die festgehaltenen Vorfälle verorten zu können, wurden sie in ein Cloud-Schichtenmodell der IETF (Internet Engineering Task Force) nach Risiken wie Manipulation, Informationsabfluss, Dienstausfall oder Rechteausweitung klassifiziert.

Abb. 1: Cloud-Schichtenmodell der IETF (Quelle: BSI)

In den besagten sechs Monaten wurden 404 Vorfälle aufgezeichnet. 98 Prozent davon betrafen die Verfügbarkeit der Services. Wobei sich das aus den Selbstauskünften der Cloud-Anbieter erklärt, die sich fast ausschließlich auf die Verfügbarkeit beziehen. Die Serviceausfälle lassen sich zu 78 Prozent (317 Vorfälle) direkt in der Serviceschicht der Cloud verorten. Wobei die Fehler zumeist in der Software oder bei Update-Problemen liegen. Von 317 Ausfällen in dieser Schicht sind 92 auf technisches, 13 auf menschliches Versagen und zwei auf vorsätzliche Handlungen zurückzuführen – zum Rest fehlen Angaben. Die zweithäufigsten Ausfälle mit 12 Prozent (46 Vorfälle) sind in der virtuellen Ressourcenschicht auszumachen. Ausfälle in dieser Schicht bedeuten, dass der Software des Dienstes nicht genügend virtualisierte Ressourcen (Rechenleistung, Arbeitsspeicher, Festplattenspeicher und Netzwerkdienste) zur Verfügung standen. Davon wurden jeweils sechs Fälle durch technisches und menschliches Versagen ausgelöst, bei 34 Fällen ist die Ursache unbekannt. Die restlichen 10 Prozent der Vorfälle zur Verfügbarkeit betrafen das Cloud Management und physische Ressourcen.

99,9 Prozent Verfügbarkeit der Cloud-Dienste

Laut dem BSI-Bericht wurde der Großteil der Ausfälle (377) innerhalb von einer Stunde, weitere zwölf Ausfälle innerhalb von vier Stunden behoben. Dabei ist besonders hervorzuheben, dass 91 von 92 Ausfällen in der Cloud-Services-Schicht, die auf technisches Versagen zurückgehen, binnen einer Stunde gelöst werden konnten. Zusammenfassend ist festzuhalten, dass die untersuchten Cloud-Anbieter im Wesentlichen eine Verfügbarkeit von rund 99,9 Prozent (bis zu neun Stunden Ausfall pro Jahr) erreichen. Das heißt, dass Cloud-Anbieter durch Cyberangriffe nur unwesentlich in der Verfügbarkeit ihrer Dienste eingeschränkt zu sein scheinen, da sie über ausreichend Gegenmaßnahmen verfügen. Die Gefahr in puncto Cloud sieht das BSI eher an anderer Stelle, nämlich beim Stehlen von Kundendaten, die bei Cloud-Anbietern ein attraktives Ziel für Datendiebe darstellen. Hier könnten sich auch komplexe Angriffe mit hohem Aufwand für Angreifer lohnen. Um dieser Gefahr zu begegnen, seien gemeinsame Anstrengungen bei Prävention und Detektion von Cyberangriffen sowie bei der Reaktion der Cloud-Anbieter darauf nötig.

IT Sicherheit: Immer mehr Cloud-Anbieter gewähren Einblick

Begrüßenswert ist, dass große Cloud-Anbieter wie Amazon Web Services, Google, Microsoft und SAP mittlerweile Informationsplattformen bereitstellen, auf denen detailliert über den aktuellen Sicherheitsstatus verschiedener Teile der Cloud berichtet wird. Dies bietet mehr Transparenz für Kunden und dient als Quelle für Lageeinschätzungen zur IT-Sicherheit.

Zuwachs an kriminellen Ransomware-Angriffen

Anfang 2016 war Deutschland außerdem von einer massiven Welle von Ransomware-Angriffen betroffen. Als Ransomware werden Schadprogramme bezeichnet, die den Zugriff auf Daten und Systeme einschränken oder verhindern und diese Ressourcen nur gegen Zahlung eines Lösegeldes (Ransom) wieder freigeben. Die häufigsten Angriffsvektoren, über die Systeme mit Ransomware infiziert werden, sind Anhänge von Spam-E-Mails, die häufig über Botnetze verschickt werden sowie Drive-by-Angriffe mittels Exploit-Kits. Es handelt sich also vorwiegend um ungezielte Massenangriffe. Da die Angreifer zumeist kryptografisch starke Algorithmen zur Verschlüsselung der Nutzerdaten einsetzen, bieten vor der Infektion angelegte Backups oft die einzige Möglichkeit, die Daten wiederherzustellen.

IT-Sicherheit als Gesamtkonzept verstehen

Nach dem Bericht des Bundesamtes werden täglich rund 380 Tausend neue Schadprogrammvarianten entdeckt. Zu den häufigsten Infektionswegen eines Systems mit Schadprogrammen zählen E-Mail-Anhänge und die von Anwendern unbemerkte Infektion beim Besuch von Webseiten (Drive-by-Downloads). Schadprogramme werden meist durch Mitwirkung des Nutzers installiert, wodurch technische Schutzmaßnahmen umgangen werden und Angreifer in abgesicherte Netze eindringen können. Auf klassische Antivirus-Lösungen und Firewalls allein können sich Anwender nicht mehr verlassen. Deshalb sollte IT-Sicherheit als Gesamtkonzept verstanden und umgesetzt werden, wobei auch das Nutzerverhalten einzubeziehen ist. Für Angreifer ist es einfacher, die Schwachstelle Mensch als oftmals schwächstes Glied der IT-Sicherheitskette zu überwinden, anstatt komplexe technische Sicherheitsmaßnahmen mit viel Aufwand zu umgehen. Entsprechende Schulungsmaßnahmen sollten deshalb in einem Unternehmen nicht nur einmalig, sondern als Teil eines Gesamtkonzepts regelmäßig durchgeführt werden.

Quelle: https://www.bsi.bund.de/DE/Publikationen/Lageberichte/lageberichte_node.html